Microsoft memperkenalkan Kontrol Akun Pengguna di Windows Vista dengan cara yang membuat banyak pengguna sistem menjadi kesal karena banyaknya permintaan yang membuat pengguna sistem operasi dibombardir. Perilaku UAC telah ditingkatkan sejak saat itu; jumlah konfirmasi yang diterima pengguna saat mereka bekerja dengan sistem komputer berkurang secara signifikan.

Perilaku ini tidak terlalu dioptimalkan. Misalnya, Anda menerima permintaan UAC bahkan jika Anda masuk dengan akun admin yang pengguna berpengalaman yang tahu apa yang mereka lakukan mungkin tidak suka sama sekali.

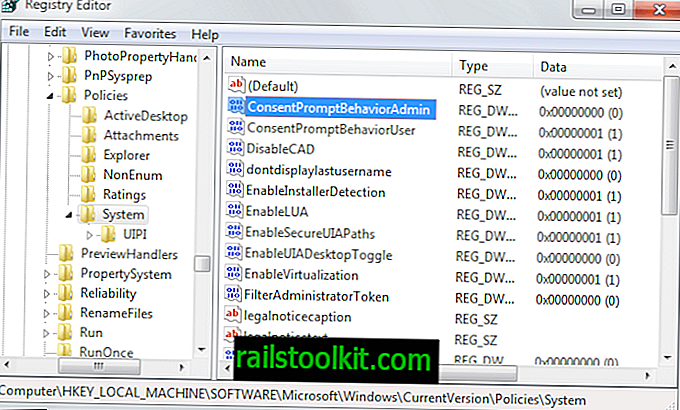

Apa yang banyak pengguna Windows tidak tahu adalah bahwa itu mungkin untuk mengubah perilaku Kontrol Akun Pengguna default. Windows Registry memegang dua kunci yang menentukan perilaku UAC untuk admin dan pengguna standar.

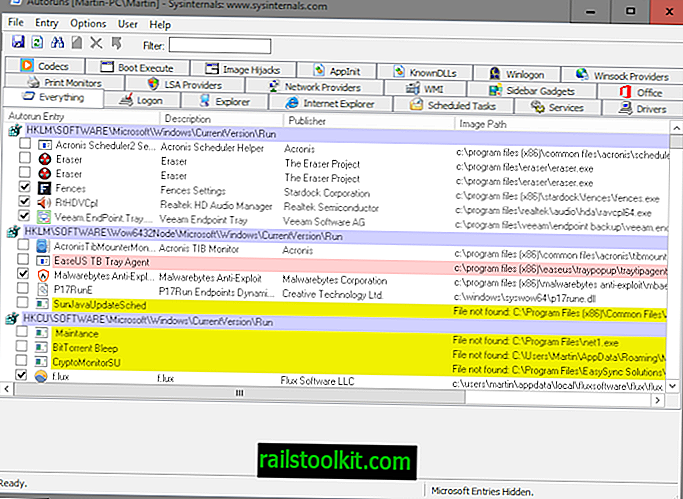

Anda harus membuka Windows Registry terlebih dahulu untuk memeriksa bagaimana kunci dikonfigurasikan pada sistem Anda:

- Gunakan Windows-R untuk memunculkan run box pada sistem. Ketik regedit dan tekan tombol enter untuk memuat Registry. Anda akan mendapatkan prompt UAC yang harus Anda terima.

- Arahkan ke jalur berikut menggunakan struktur folder bilah sisi: HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Policies \ System

ConsentPromptBehaviorAdmin

Kunci ini menentukan perilaku Kontrol Akun Pengguna untuk administrator sistem. Nilai default diatur ke prompt tetapi tidak memerlukan kredensial untuk dimasukkan. Berikut ini semua nilai yang mungkin:

- 0 : Nilai 0 memungkinkan administrator untuk melakukan operasi yang memerlukan peningkatan tanpa persetujuan (berarti konfirmasi) atau kredensial (arti otentikasi).

- 1 : Nilai 1 mengharuskan admin untuk memasukkan nama pengguna dan kata sandi saat operasi memerlukan hak yang lebih tinggi pada desktop yang aman.

- 2 : Nilai 2 menampilkan prompt UAC yang perlu diizinkan atau ditolak pada desktop yang aman. Tidak diperlukan otentikasi.

- 3 : Nilai 3 meminta kredensial.

- 4 : Nilai 4 meminta persetujuan dengan menampilkan prompt UAC.

- 5 : Nilai default 5 meminta izin untuk binari non-Windows.

ConsentPromptBehaviorUser

- 0 : Nilai 0 akan secara otomatis menolak operasi apa pun yang memerlukan hak tinggi jika dijalankan oleh pengguna standar.

- 1 : Nilai 1 akan menampilkan prompt untuk memasukkan nama pengguna dan kata sandi administrator untuk menjalankan operasi dengan hak yang lebih tinggi pada desktop yang aman.

- 3 : Nilai default 3 meminta kredensial di desktop yang aman.

Perubahan harus segera diberlakukan. Misalnya Anda dapat mengatur perilaku admin ke 0 sehingga tidak ada konfirmasi yang ditampilkan, dan perilaku pengguna menjadi 0 juga untuk mencegah mereka menjalankan operasi yang memerlukan hak istimewa yang ditingkatkan.

Kunci tambahan tersedia, berikut ini ikhtisar singkatnya:

- EnableInstallerDetection diatur ke 1 pada semua versi Windows kecuali Enterprise di mana diatur ke 0. Ini menentukan apakah instalasi aplikasi meminta peningkatan (0 dinonaktifkan, 1 diaktifkan).

- PromptOnSecureDesktop menentukan apakah permintaan UAC ditampilkan pada desktop yang aman (1, default) atau tidak (0). Ini menghilangkan prompt layar penuh ketika dinonaktifkan.

- FilterAdministratorToken dinonaktifkan secara default (0) tetapi dapat diatur ke (1) sebagai gantinya yang akan mengharuskan pengguna untuk menyetujui operasi yang memerlukan peningkatan hak istimewa.

- EnableUIADesktopToggle dinonaktifkan secara default (0). Ini menentukan apakah aplikasi UIAccess dapat meminta peningkatan tanpa desktop yang aman. Aplikasi UIAccess ditandatangani secara digital, dan hanya dijalankan dari jalur yang dilindungi (file program, file program (x86) dan system32). Mengaturnya ke (1) memungkinkannya.

- EnableSecureUIAPaths diaktifkan secara default (1). Jika dinonaktifkan (0), akan memungkinkan eksekusi aplikasi UIAc dari lokasi yang tidak aman.

- ValidateAdminCodeSignatures dinonaktifkan secara default (0). Saat diaktifkan (1), memberlakukan validasi jalur sertifikasi PKI untuk file yang dapat dieksekusi sebelum diizinkan untuk berjalan.

- EnableLUA diaktifkan secara default (1). Jika dinonaktifkan (0), akan menonaktifkan mode persetujuan admin dan semua pengaturan kebijakan UAC terkait.

- EnableVirtualization diaktifkan (1) secara default yang mengarahkan ulang kegagalan penulisan aplikasi pada waktu berjalan ke lokasi pengguna yang ditentukan. Aplikasi yang menulis data ke lokasi yang dilindungi akan gagal jika dinonaktifkan (0.

Informasi tambahan tentang setiap pengaturan serta pengaturan Kebijakan Grup yang sesuai tersedia di situs web Microsoft Technet.