Pengguna Google Chrome pada Windows disarankan untuk menonaktifkan unduhan otomatis di browser web untuk melindungi data otentikasi terhadap ancaman baru yang ditemukan baru-baru ini.

Browser Chrome adalah browser paling populer saat ini di perangkat desktop. Ini dikonfigurasi untuk mengunduh file aman secara otomatis ke sistem pengguna tanpa prompt secara default.

File apa pun yang diunduh pengguna Chrome yang melewati pemeriksaan penelusuran aman Google akan mendarat di direktori unduhan default secara otomatis. Pengguna Chrome yang ingin memilih folder unduhan untuk unduhan harus mengubah perilaku itu dalam opsi.

Serangan baru, yang dijelaskan secara rinci di situs web Kode Pertahanan, menggabungkan perilaku unduhan otomatis Chrome dengan file File Perintah Windows Explorer Shell yang memiliki ekstensi file .scf.

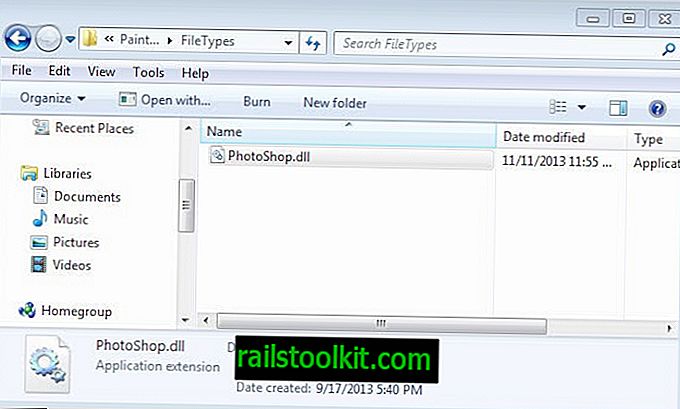

Format penuaan adalah file teks biasa yang mencakup instruksi, biasanya lokasi ikon dan perintah terbatas. Apa yang sangat menarik tentang format ini adalah bahwa ia dapat memuat sumber daya dari server jauh.

Yang lebih problematis adalah kenyataan bahwa Windows akan memproses file-file ini segera setelah Anda membuka direktori tempat mereka disimpan, dan bahwa file-file ini muncul tanpa ekstensi di Windows Explorer terlepas dari pengaturan. Ini berarti bahwa penyerang dapat dengan mudah menyembunyikan file di balik nama file yang disamarkan seperti image.jpg.

Penyerang menggunakan lokasi server SMB untuk ikon tersebut. Yang terjadi kemudian adalah bahwa server meminta otentikasi, dan bahwa sistem akan menyediakannya. Sementara hash kata sandi dikirimkan, para peneliti mencatat bahwa meretas kata sandi tersebut seharusnya tidak memakan waktu puluhan tahun lagi kecuali mereka adalah jenis yang rumit.

Mengenai kelayakan kata sandi cracking, ini meningkat pesat dalam beberapa tahun terakhir dengan cracking berbasis GPU. Benchmark hashcat NetNTLMv2 untuk kartu Nvidia GTX 1080 tunggal adalah sekitar 1600 MH / s. Itu 1, 6 miliar hash per detik. Untuk kata sandi 8-karakter, rig GPU dari 4 kartu tersebut dapat melewati seluruh ruang tombol dari alfanumerik atas / bawah + karakter khusus yang paling umum digunakan ( # $% &) dalam waktu kurang dari sehari. Dengan ratusan juta kata sandi yang bocor yang dihasilkan dari beberapa pelanggaran dalam beberapa tahun terakhir (LinkedIn, Myspace), cracking berbasis aturan daftar kata dapat menghasilkan hasil yang mengejutkan terhadap kata sandi kompleks dengan lebih banyak entropi.

Situasi ini bahkan lebih buruk bagi pengguna pada mesin Windows 8 atau 10 yang mengotentikasi dengan akun Microsoft, karena akun tersebut akan memberikan penyerang dengan akses ke layanan online seperti Outlook, OneDrive, atau Office365 jika digunakan oleh pengguna. Ada juga kemungkinan kata sandi digunakan kembali di situs non-Microsoft.

Solusi antivirus tidak menandai file-file ini sekarang.

Inilah cara serangannya turun

- Pengguna mengunjungi situs web yang mendorong drive dengan mengunduh ke sistem pengguna, atau membuat pengguna mengklik pada file SCF yang disiapkan khusus sehingga dapat diunduh.

- Pengguna membuka direktori unduhan default.

- Windows memeriksa lokasi ikon, dan mengirimkan data autentikasi ke server SMB dalam format hash.

- Serangan dapat menggunakan daftar kata sandi atau serangan brute force untuk memecahkan kata sandi.

Bagaimana melindungi sistem Anda dari serangan ini

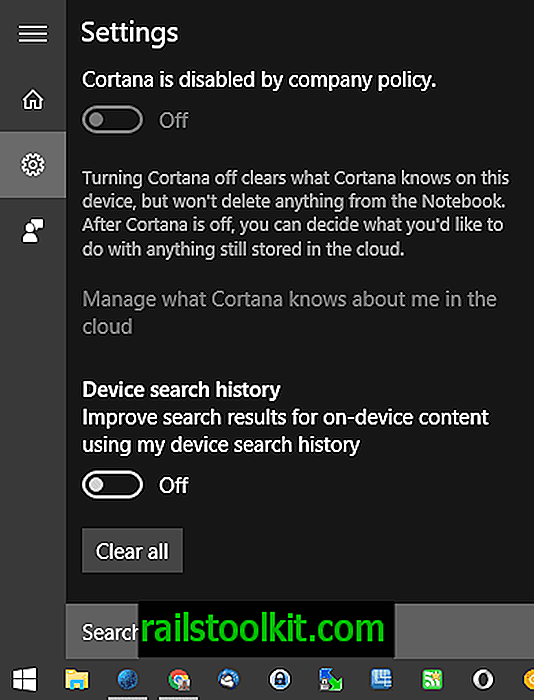

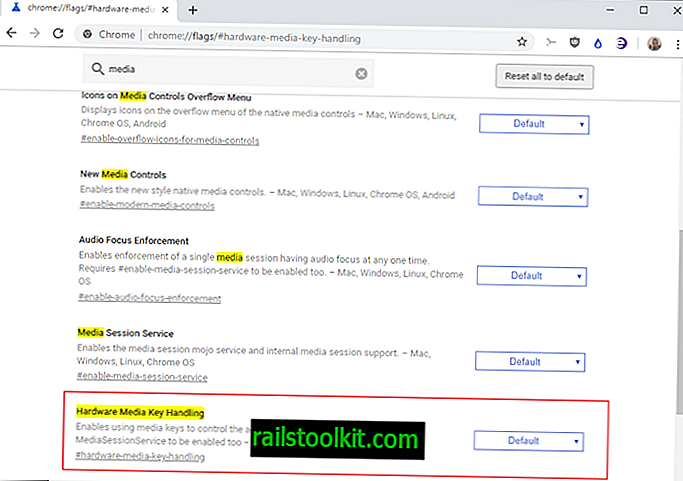

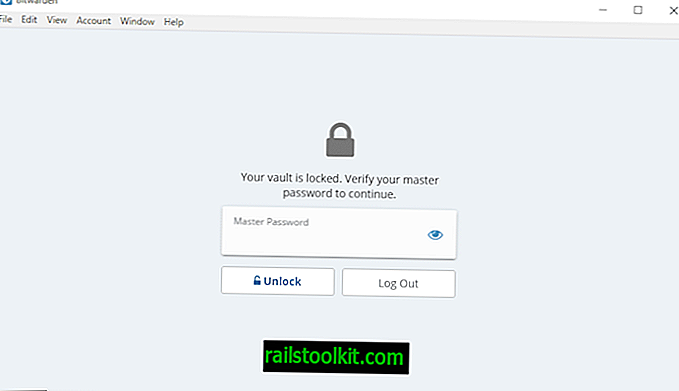

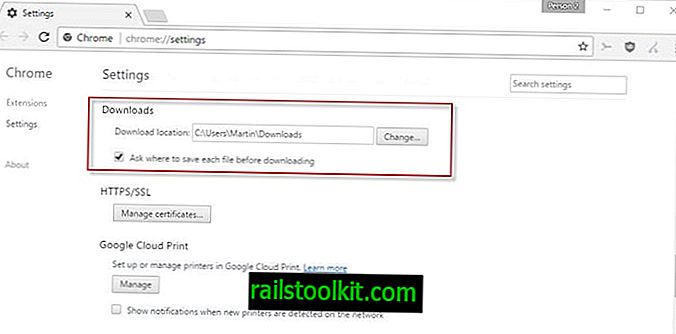

Salah satu opsi yang dimiliki pengguna Chrome adalah menonaktifkan unduhan otomatis di peramban web. Ini mencegah drive oleh unduhan, dan juga dapat mencegah unduhan file yang tidak disengaja.

- Muat chrome: // pengaturan / di bilah alamat browser.

- Gulir ke bawah dan klik tautan "tampilkan pengaturan lanjutan".

- Gulir ke bawah ke bagian Unduhan.

- Periksa preferensi "Tanya tempat menyimpan setiap file sebelum mengunduh".

Chrome akan meminta Anda untuk lokasi unduhan setiap kali unduhan dimulai di browser.

Peringatan

Saat Anda menambahkan lapisan perlindungan pada penanganan unduhan Chrome, file SCF yang dimanipulasi dapat mendarat dengan berbagai cara pada sistem target.

Salah satu opsi yang dimiliki pengguna dan administrator adalah memblokir port yang digunakan oleh lalu lintas SMB di firewall. Microsoft memiliki panduan yang dapat Anda gunakan untuk itu. Perusahaan menyarankan untuk memblokir komunikasi dari dan ke Internet ke port SMB 137, 138, 139 dan 445.

Memblokir port ini dapat memengaruhi layanan Windows lainnya seperti layanan Faks, spooler cetak, log masuk net, atau berbagi file dan cetak.

Sekarang Anda : Bagaimana Anda melindungi mesin Anda dari ancaman SMB / SCF?